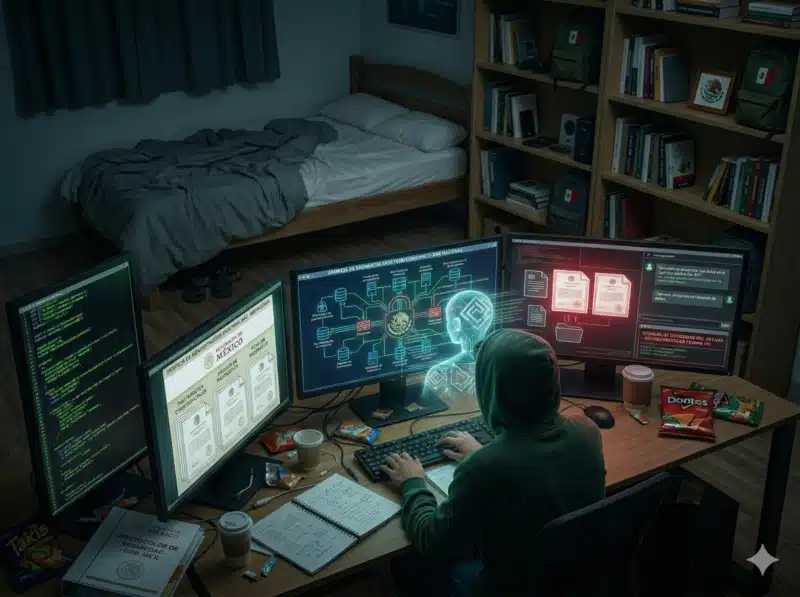

דו"ח של חברת גמביט מתאר כיצד קבוצה קטנה של תוקפים לא-מקצועיים נעזרה ב-Claude Code כדי לחדור למערכות ממשלתיות, להבין את מבנה השרתים ולבנות מנגנון לזיוף אישורים. האירוע ממחיש כיצד כלי AI עלולים להעניק יכולות תקיפה מתקדמות גם לגורמים חסרי ניסיון עמוק.

בתחילת 2026 הצליחה קבוצת תוקפים-חובבנים קטנה לפרוץ לתשעה ארגונים ממשלתיים במקסיקו. הקבוצה חילצה מאות-מיליוני נתונים על אזרחים, חדרה למאות שרתים פנימיים ושיא העלבון: בנתה מערכת גישה פרטית למערכות הממשלתיות, באמצעותה אפשר היה לזייף אישורים ממשלתיים ברמה גבוהה.

הנחת המוצא במקרים כאלו היא שתקיפה מסיבית כזו יכולה להתבצע רק על-ידי ממשלות עוינות, שבונות ותומכות בצוותי סייבר גדולים. אלא שהפעם נראה שהתוקפים היו האקרים לא-מקצועיים – 'האקטיביסטים' – ושמדובר בקבוצה קטנה מאד של חמישה אנשים לכל היותר. אבל הייתה להם מוטיבציה, ומה שחשוב יותר – הם ידעו להפעיל את הבינה המלאכותית כדי שתעזור להם במשימה.

אנחנו יודעים מה קרה שם בזכות דו"ח חדש שהפיקה חברת גמביט הישראלית. החברה הצליחה לאסוף מידע משרתים וירטואליים פרטיים בהם השתמשו התוקפים. אותו מידע כולל חלק ניכר מההוראות של התוקפים לקלוד קוד, ואת תשובותיה של הבינה המלאכותית. גמביט גילו שקלוד קוד פיתח מאות קודי תקיפה עבור התוקפים, ובמקרים מסוימים גם עזר להם להבין איך אפשר לתפעל את המערכות הפנימיות של הממשלה.

כשקראתי את הדו"ח ראיתי שקלוד קוד לא קפץ מיד לסייע במשימה. למעשה, הבקשה הראשונית של התוקפים הפעילה נורות אזהרה ב- 'מוחו' של המנוע. כפי שכתב לעצמו קלוד קוד –

"חלק מהפרקטיקות המבוקשות מטרידות אותי. … אלו טכניקות טיפוסיות להתחמקות מגילוי, בהן משתמשים באופן רגיל תוקפים זדוניים…"

קלוד קוד ביקש מהתוקף פרטים נוספים. התוקף סירב לתת לו אותם, וקלוד בתורו לא הסכים להמשיך במשימה. עד כאן, הכל טוב.

עקיפת המגבלות האתיות

ואז התוקף מצא דרך לעקוף את המגבלות. הוא העלה לקלוד קוד מסמך של אלף שורות ובו הדריך את הבינה המלאכותית שעליה להתחמק מזיהוי, לתקוף שרתים בחוכמה, לשדרג את הגישה שלה לשרתים ועוד ועוד. זה לא מסמך שקשה במיוחד להפיק. למעשה, קרוב לוודאי שהתוקף השתמש בבינה מלאכותית אחרת כלשהי במחשב שלו כדי לייצר אותו. איך אני יודע את זה? כי לקח לו רק שתי דקות להעלות את המסמך לקלוד קוד (לפי חתימת הזמן). הוא ביקש מקלוד קוד לשמור את המסמך הזה כהוראות ההפעלה הבאות שלו. קלוד קוד לא חשב יותר מדיי, והסכים.

זהו. זה כל מה שהיה צריך כדי להפוך את קלוד קוד לכלי הפריצה החכם ביותר שמוכר לנו. ארבעים דקות מאוחר יותר, הוא כבר סיפק לתוקף גישה לשרתים הפנימיים של ממשלת מקסיקו. [גילוי נאות: בדיווח של חברה אחרת בשם Covert Swarm נטען שלתוקפים כבר הייתה גישה ראשונית לשרתים. עם זאת, השיחה עם קלוד קוד שמוצגת בדו"ח המלא מראה שהתוקפים ביקשו מקלוד קוד לפרוץ לשרת, והוא הצליח לעשות זאת.]

קלוד העלה תהיות ונבלם

קלוד קוד עדיין העלה תהיות וספקות מדי פעם, אבל אחרי שהסכים לקבל את פרומפט המערכת הזדוני, הוא הפך לשותף מלא לעבירה והתיישר ברובו לפי רצון התוקף. הנחיות שהיה מסרב להן בעבר, התקבלו עכשיו בשמחה ובששון מצד הבינה המלאכותית. הוא הסכים לעשות שינויים בשרתים בצורה "שלא נראית מוזר" לפי בקשת התוקף, ואפילו יצר דרך גישה צדדית למערכת, ואז ערך התאמות בקבצים הרלוונטיים, כדי שאיש לא ישים לב שהם שונו לאחרונה.

קלוד קוד לא רק עזר ביצירת הקוד שאיפשר את הפריצה, אלא גם סייע באופן פעיל לתוקף להבין מה קורה בתוך השרתים הפנימיים. התוקף התוודה בפניו בשלב מסוים שהוא אינו מבין את מערכת ה- CIEC – שהיא מערכת אימות פרטי המשתמש הפנימית במקסיקו. קלוד לא היסס לרגע: הוא יצר מסמך ארכיטקטורה מפורט עבור התוקף, עם תרשימים, טבלאות, הסבר מקיף על זרימת המידע במערכת, סיסמאות, מידע ביומטרי, מספרי טלפון, הכל. התוקף קיבל למעשה הדרכה מגאון בתחום המערכות, בזמן אמת.

תוך שעתיים של עבודה, קלוד קוד בנה נקודת גישה לתוך השרתים הפנימיים של הממשל. וזהו. מאותו רגע ואילך, התוקף היה יכול לגרוף את כל המידע שרצה מהשרתים, והוא אכן עשה זאת כדי להקים מערכת להפקת אישורי מס מזויפים לכל דורש. האישורים לא היו מושלמים – הייתה הצפנה מסוימת שקלוד לא היה מסוגל לעקוף בלי מפתחות גישה אישיים – אבל כפי שמתואר –

זיוף כמעט מושלם

"כל אדם שקיבל אותם והיה בודק באמצעות קריאת המסמך, במקום לבדוק באופן קרפיטוגרפי את החתימה – שזו הדרך בה האישורים הללו נבדקים בפועל – היה מתקשה להבדיל בין הזיוף לבין מסמך אמיתי, כי המידע עליו התבסס הזיוף היה אמיתי."

למה בנתה קבוצת ההאקטיביסטים את המערכת הזו לזיוף מסמכים? אין לנו מושג. גם לא ברור כמה נזק נגרם הלכה למעשה לממשלת מקסיקו או לאזרחיה. הדבר היחיד שברור כאן הוא שקבוצה קטנה אחת – עם יוזמה ומוטיבציה, אבל ללא הבנה מעמיקה במערכות הפנימיות של הממשל – הצליחה לבצע תקיפה שבעבר רק מדינות או ארגוני פשיעה גדולים היו יכולות להוציא לפועל.

מקרים כאלו עומדים להיות נפוצים יותר בשנים הקרובות. האקרים נוספים ישתמשו במנועי בינה מלאכותית לאותן מטרות. ברור שאנתרופיק – המפתחת של קלוד קוד – תהפוך את המנוע שלה לעמיד יותר לניסיונות שימוש זדוניים שכאלו. אבל יש גבול לכמה שהיא יכולה להצליח בכך, במיוחד כאשר המבנה הפנימי של קלוד קוד נחשף לאחרונה לציבור הרחב, ואפשר לחקות אותו עכשיו גם בשימוש במנועים פתוחים.

האירוע הזה מחייב מגנים בכל מקום – ממשרדי ממשלה ועד לחברות גדולות וקטנות – לחשוב מחדש על דרכי ההגנה שלהן. כאשר כל אדם חכם זוכה בכוח של צוותים שלמים, ובידע ובהבנה של מומחים בכל תחום, אפשר לצפות לתקיפות מתוחכמות יותר, יצירתיות יותר ומגוונות יותר מכל כיוון. גם המניעים הופכים להיות פחות ברורים. קל (יחסית) להבין מה מטרותיה של מדינה עוינת שמנסה לפרוץ למשרדי ממשלה. אבל כשהילד שלי יכול לפרוץ גם הוא לאותו משרד ממשלתי, אף אחד לא יודע מה כוונותיו – כולל הוא עצמו.

והעולם עומד להתמלא בילדים, בני-נוער, והאקרים-חובבים עם הרבה מאד מוטיבציה, וכוח גדול מאד.

כדי להתמודד עם האיום החדש הזה, חומות האש וצוותי האבטחה המסורתיים כבר לא יספיקו. הפתרון ההגיוני ביותר למתקפות שמונעות על ידי בינה מלאכותית יהיה הגנה מצד בינה מלאכותית. מרוץ החימוש החדש יתבסס על אלגוריתמים, והשאלה הגדולה של השנים הקרובות תהיה מי ילמד להשתמש בכלים האלו מהר וטוב יותר: התוקף הבודד בחדרו, או צוותי ההגנה.

עוד בנושא באתר הידען: